Безопасность промышленных автоматических систем управления

Когда слышишь про безопасность промышленных автоматических систем управления, многие сразу думают про взломы и хакеров. Но на деле куда чаще проблемы возникают из-за банального человеческого фактора или устаревших протоколов. Вот, например, в 2018 году на одном из химических комбинатов под Пермью из-за некорректной калибровки датчиков давления чуть не сорвало технологическую линию — и всё потому, что инженеры поленились провести полный цикл диагностики.

Реальные угрозы и типичные ошибки

Чаще всего уязвимости кроются в элементарном: неправильно настроенные сети, устаревшее ПО контроллеров, или банальное смешение сегментов АСУ ТП и корпоративной сети. Помню, как на мясоперерабатывающем комбинате в Татарстане сотрудники IT-отдела подключили сервер SCADA к обычному интернет-роутеру ?для удобства? — через неделю система фиксировала аномальные команды на изменение температурных режимов холодильных камер.

Особенно критичны ситуации с импортным оборудованием. Тот же Siemens S7-1200, который у нас на каждом втором предприятии, требует постоянных патчей. Но кто их ставит? Производственники боятся сбоев, а IT-специалисты не всегда понимают специфику технологических процессов. В итоге работаем с дырами, которые известны ещё с 2019 года.

Кстати, про китайских производителей. Многие их боятся, но зря. Вот ООО Юэцин Сутун Электрооборудование — они с 2016 года в Юэцине, который не зря называют ?Столицей электротехники?. Их модули ввода-вывода мы тестировали на мини-ТЭЦ: защита от переполюсовки, гальваническая развязка на уровне 4 кВ, при этом прошивки регулярно обновляются. Заходите на https://www.sutong.ru — там есть спецификации, которые редко у кого найдешь в открытом доступе.

Протоколы и их уязвимости

Modbus TCP — это вообще отдельная история. Протокол-то открытый, но многие забывают про аутентификацию. На сахарном заводе в Воронежской области через него же смогли дистанционно остановить транспортерные ленты — просто потому, что порт 502 был открыт для всей локальной сети.

С OPC UA ситуация получше, но и там есть нюансы. Например, если сертификаты выпускаются без привязки к домену, то возможны MITM-атаки. Проверяли это на стенде с имитацией работы котельной — при неправильной настройке шифрования данные с датчиков искажались на 10-12%.

Кстати, про кибербезопасность сейчас много говорят, но мало кто вспоминает про физический доступ. Однажды видел, как на НПЗ в ХМАО служба охраны пропустила ?специалистов по наладке? без проверки документов — те полчаса копались в щите управления, ?проверяя предохранители?. Потом три недели искали сбой в работе клапанов.

Подходы к защите АСУ ТП

Самый простой способ — сегментирование сетей. Но не просто VLAN, а полноценные межсетевые экраны с глубоким анализом пакетов. Мы, например, ставим устройства, которые отслеживают аномалии в промышленных протоколах. Недавно такой детектировал попытку записи в ПЛК в нерабочее время — оказалось, инженер забыл закрыть сессию удаленного доступа.

Резервное копирование конфигураций — это святое. Но как часто его делают по-настоящему? На бумажном комбинате в Архангельске потеряли настройки частотных преобразователей из-за сбоя питания. Восстанавливали по распечаткам 2014 года — две недели простоя.

Интересный момент с безопасностью промышленных автоматических систем управления: иногда помогает не усложнение, а упрощение. Например, отказ от динамической маршрутизации в пользу статических таблиц. Да, неудобно, зато предсказуемо. Особенно для критических объектов вроде насосных станций.

Кейсы из практики

На одном из заводов по производству стройматериалов внедряли систему мониторинга от ООО Юэцин Сутун Электрооборудование. Интересно было то, что их контроллеры изначально имели встроенную защиту от несанкционированного изменения параметров. При попытке записи в регистры за пределами разрешенного диапазона система не просто блокировала команду, но и сохраняла хеш-отпечаток операции.

А вот негативный пример: на ликероводочном заводе пытались сэкономить на источниках бесперебойного питания. Результат — при скачке напряжения сгорели три модуля ввода-вывода, данные с датчиков уровня в бродильных чанах были утеряны. Пришлось останавливать цикл производства — убытки превысили стоимость нормального ИБП в десять раз.

Ещё запомнился случай с неправильной калибровкой газоанализаторов на нефтебазе. Система управления принимала за аварийные значения рабочие параметры — ложные срабатывания были по 3-4 раза в смену. Пока разобрались, успели заменить исправные датчики.

Перспективы и выводы

Сейчас много говорят про IIoT, но без грамотной безопасности промышленных автоматических систем управления это путь в никуда. Видел, как ?умные? счетчики электроэнергии становились точкой входа в сеть предприятия — потому что их подключали через публичные облачные сервисы без шифрования.

Из позитивного: начинают появляться отечественные разработки вроде ?НеоСкада?. Не идеально, но уже лучше, чем пять лет назад. И китайские партнеры вроде ООО Юэцин Сутун Электрооборудование постепенно перенимают лучшие практики — в их последних каталогах на https://www.sutong.ru появились разделы по кибербезопасности, причем с реальными техническими деталями, а не маркетинговыми штампами.

В целом, главный вывод прост: безопасность АСУ ТП — это не про дорогие системы, а про культуру работы. От регулярного обновления прошивок до банального контроля физического доступа. И да — документация должна быть не в голове у начальника смены, а в нормальной системе версионного контроля. Проверено на собственном опыте.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

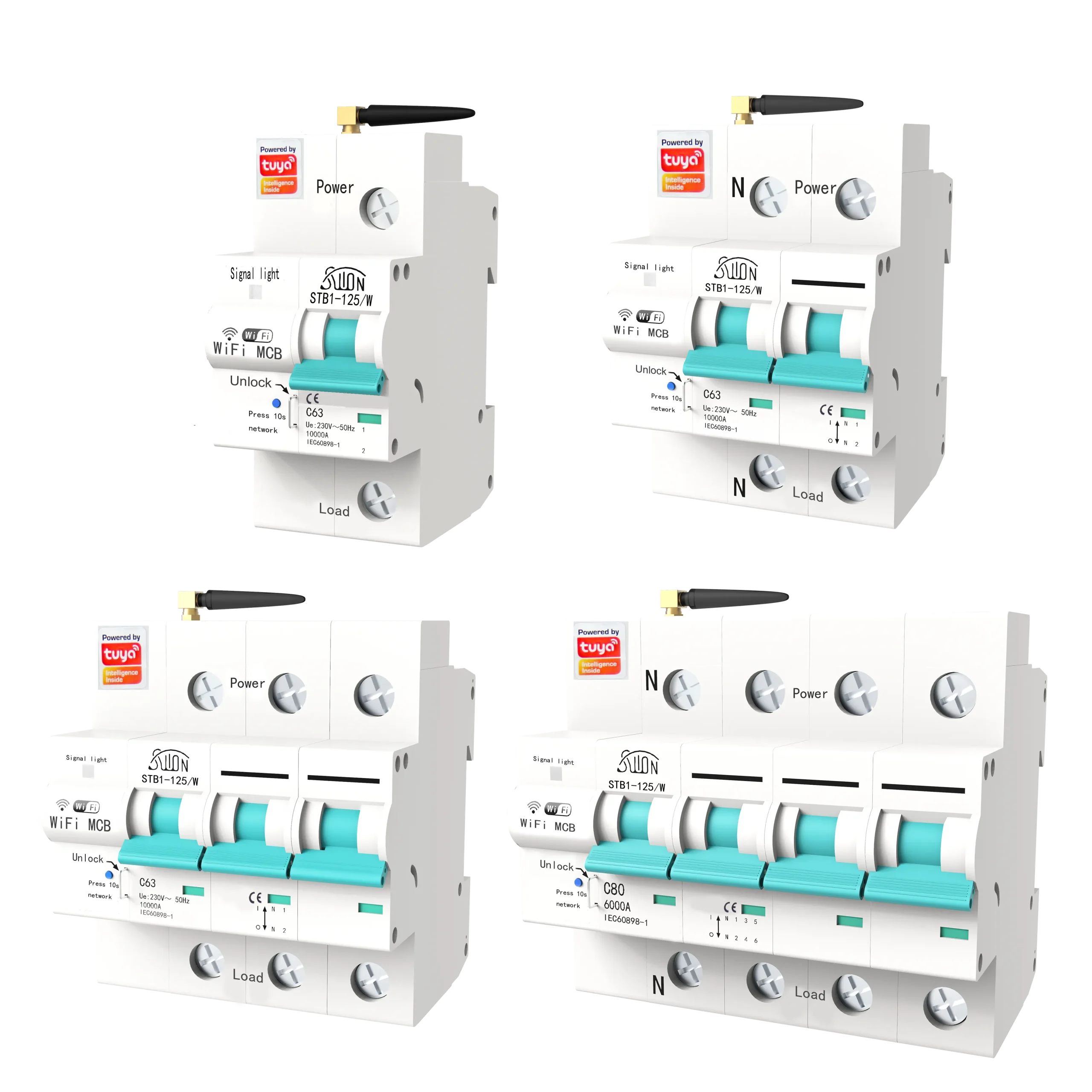

STB1-125/WJ eWeLink

STB1-125/WJ eWeLink -

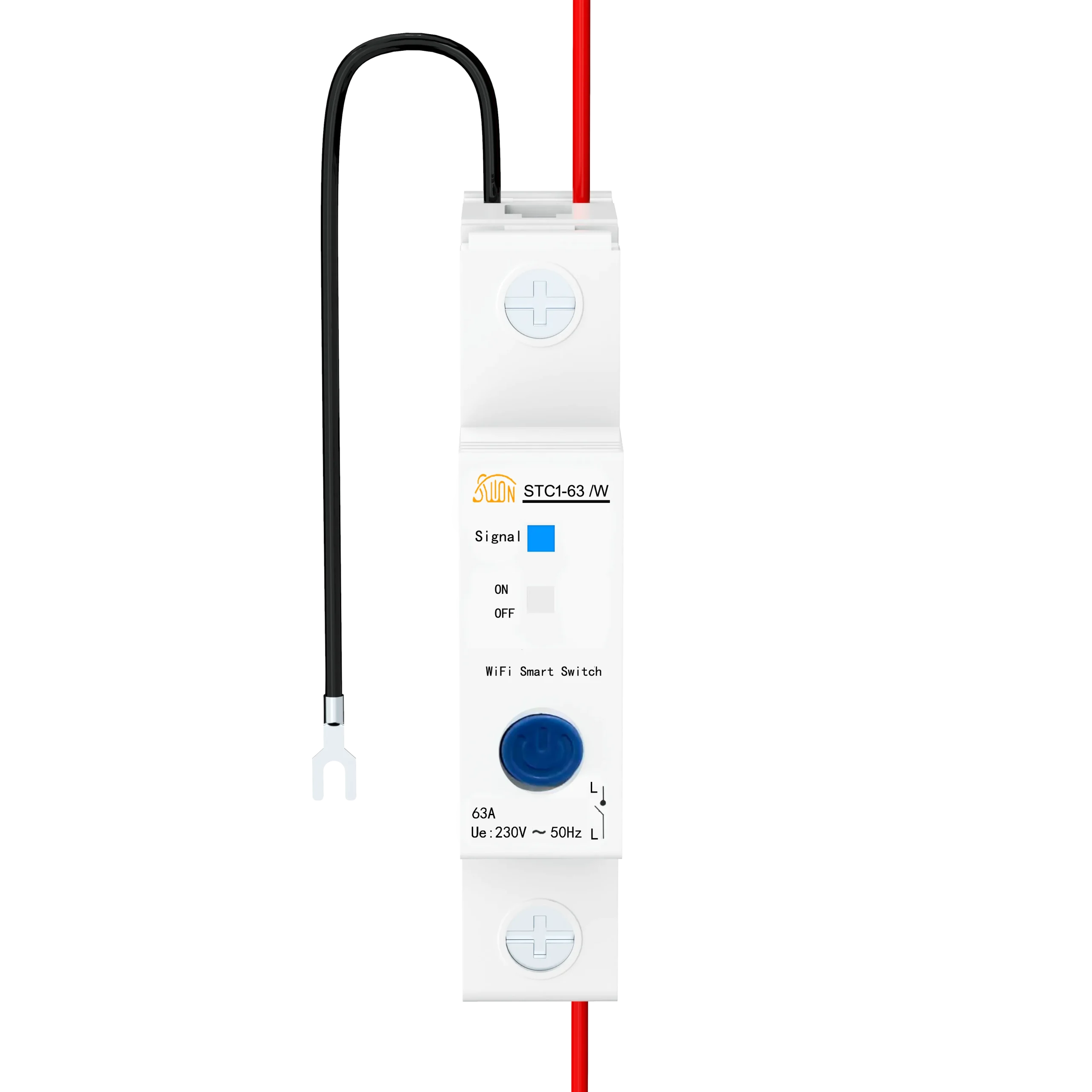

STC1-63-W eWeLink WiFi с УЗО

STC1-63-W eWeLink WiFi с УЗО -

STC1L-63-WJ eWeLink WiFi с УЗО

STC1L-63-WJ eWeLink WiFi с УЗО -

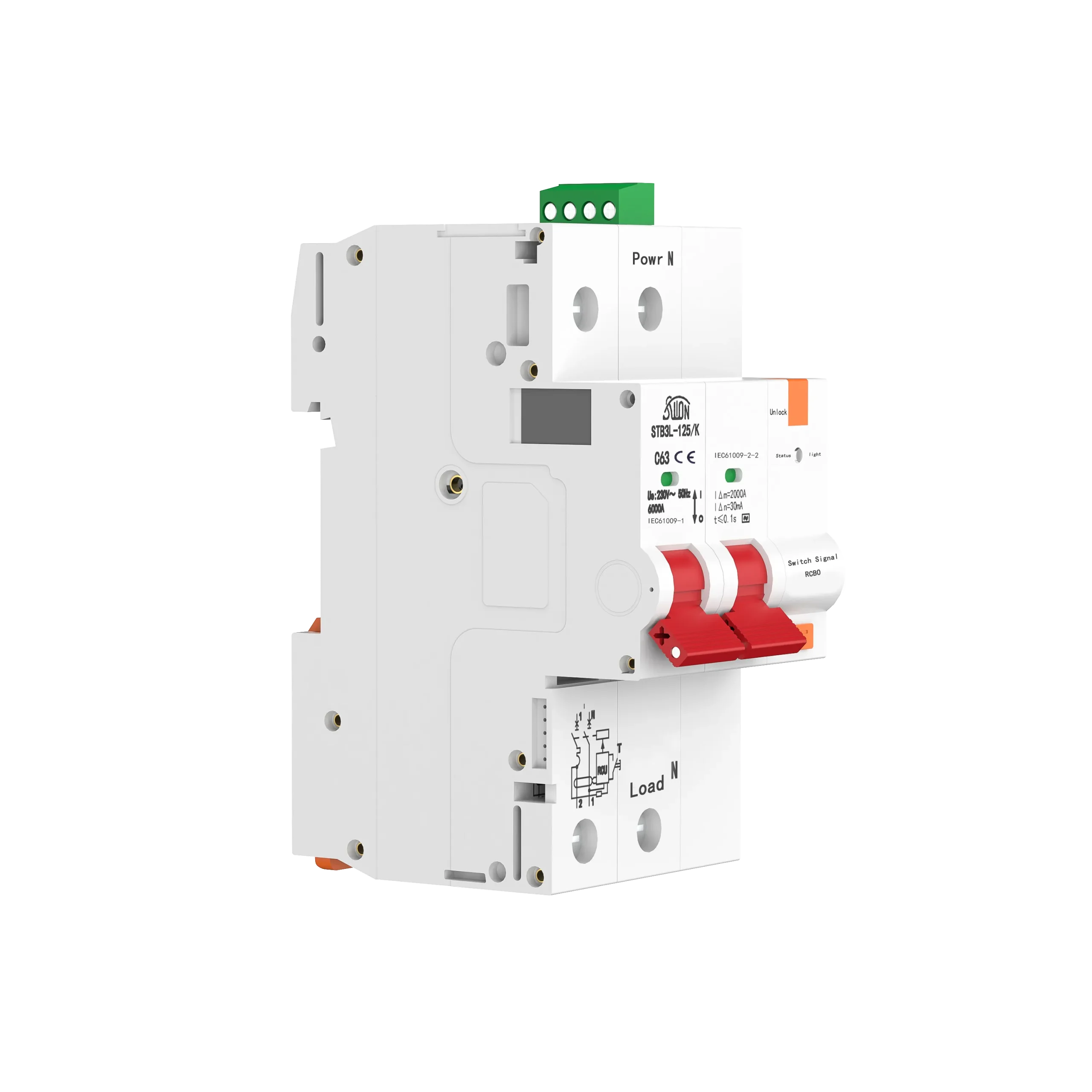

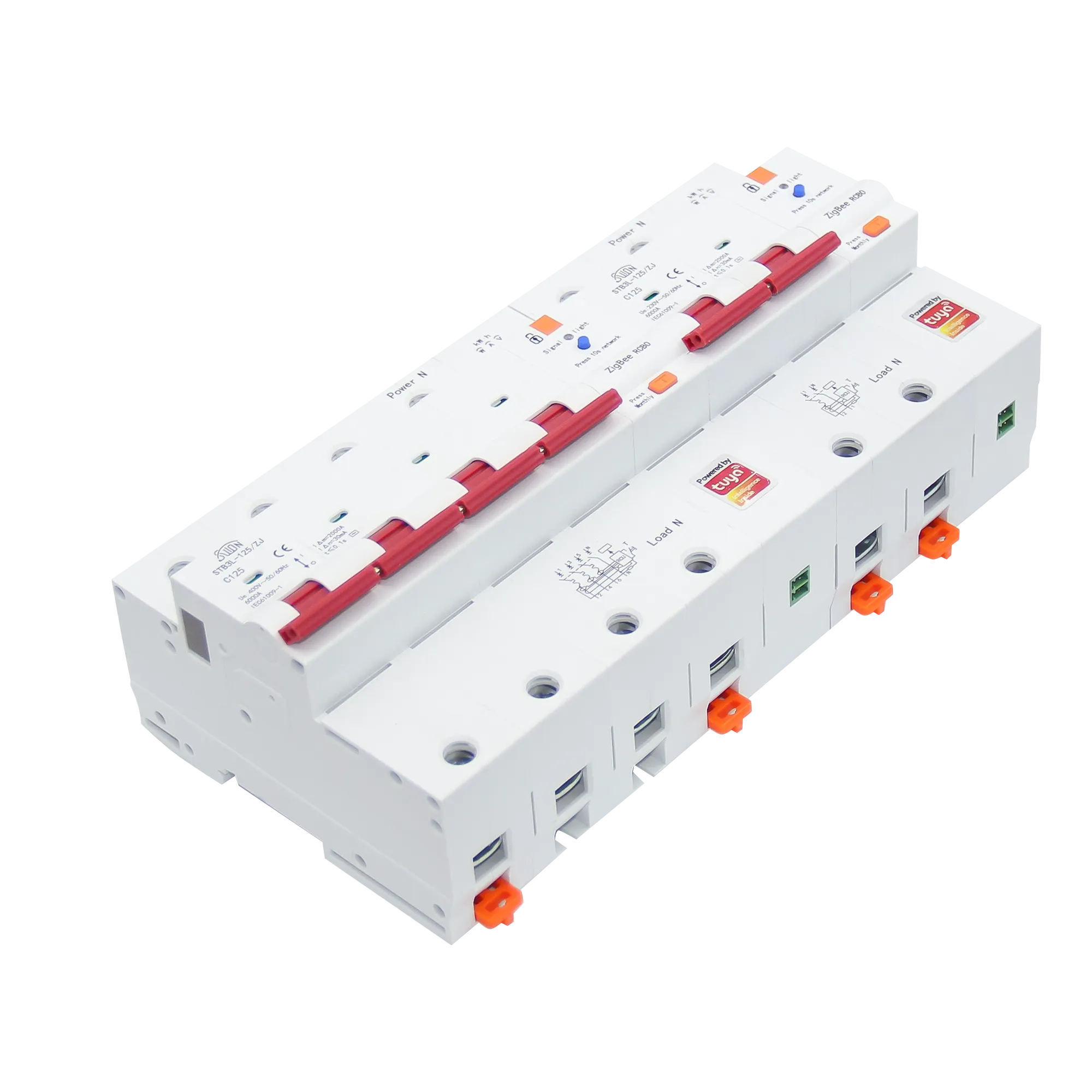

STB3L-125-ZJ средняя версия с функцией учета и УЗО

STB3L-125-ZJ средняя версия с функцией учета и УЗО -

STB3L-125-WXRJ с дисплеем

STB3L-125-WXRJ с дисплеем -

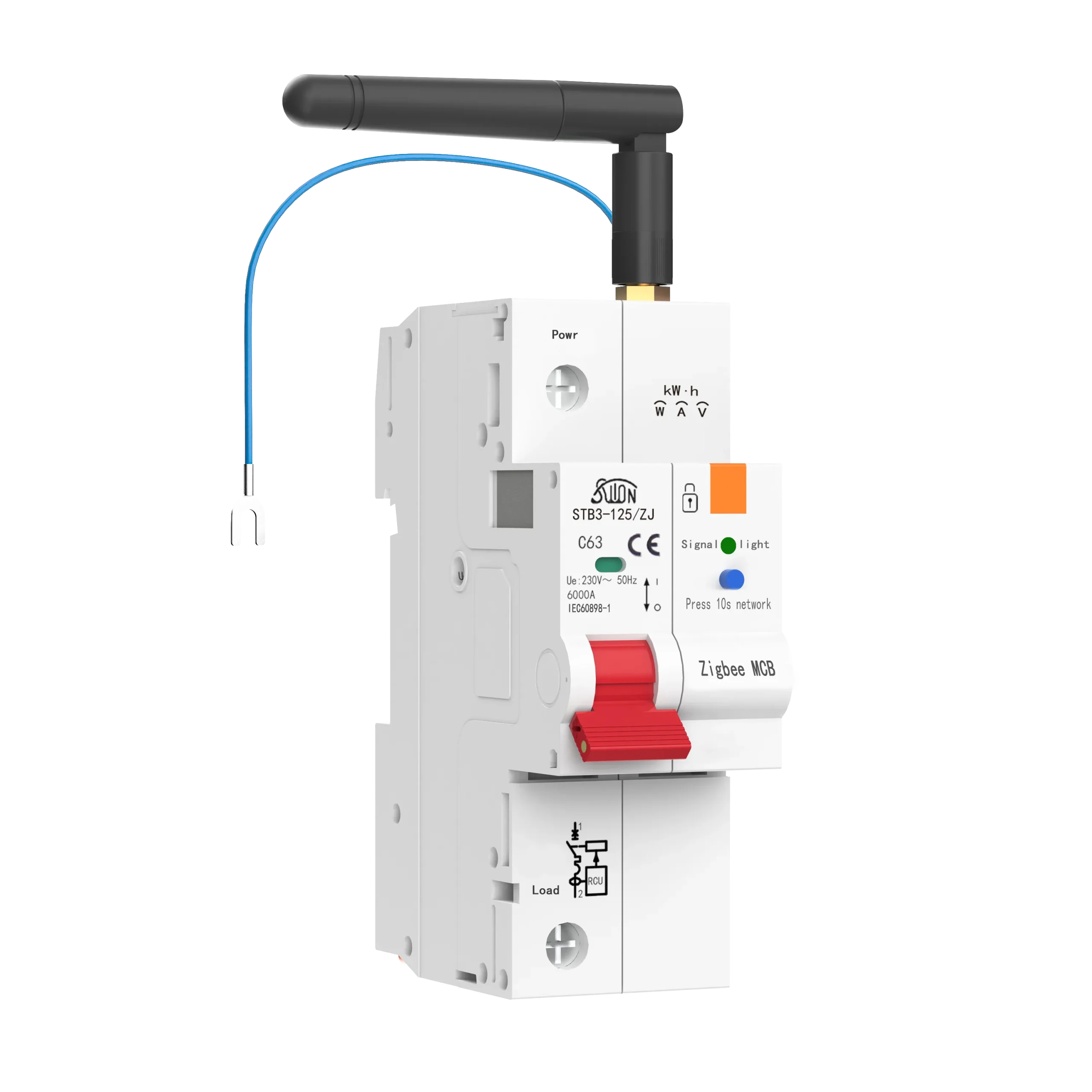

STB3-125-ZJ Tuya Zigbee с функцией учета

STB3-125-ZJ Tuya Zigbee с функцией учета -

STC2-63-WJ TY Интеллектуальный выключатель

STC2-63-WJ TY Интеллектуальный выключатель -

STB3L-125-WJ Tuya с функцией учета и УЗО

STB3L-125-WJ Tuya с функцией учета и УЗО -

Устройство защиты с УЗО АПВ и функцией учета

Устройство защиты с УЗО АПВ и функцией учета -

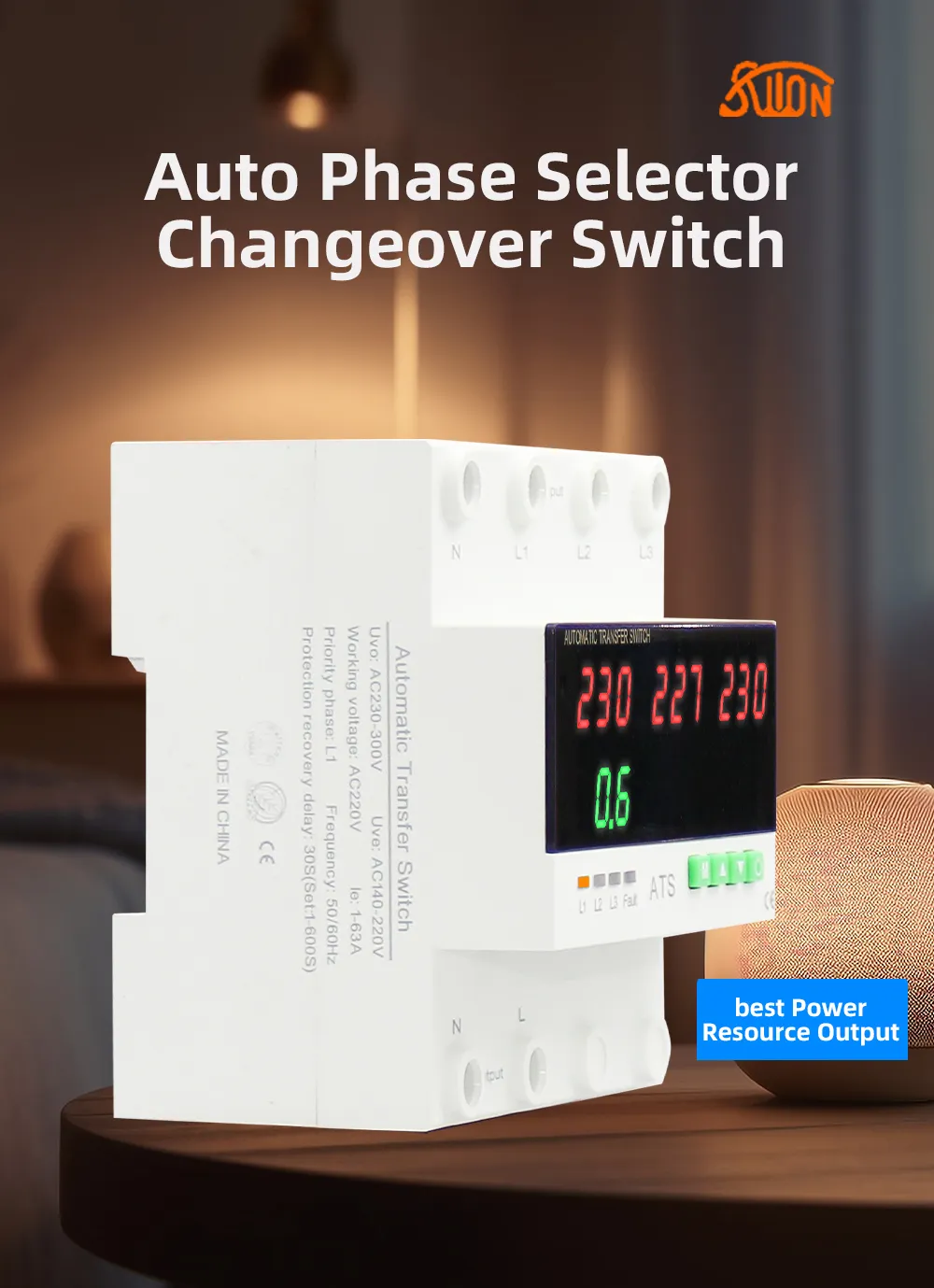

(ATS) / Автоматические переключатели источников питания (ATS)

(ATS) / Автоматические переключатели источников питания (ATS) -

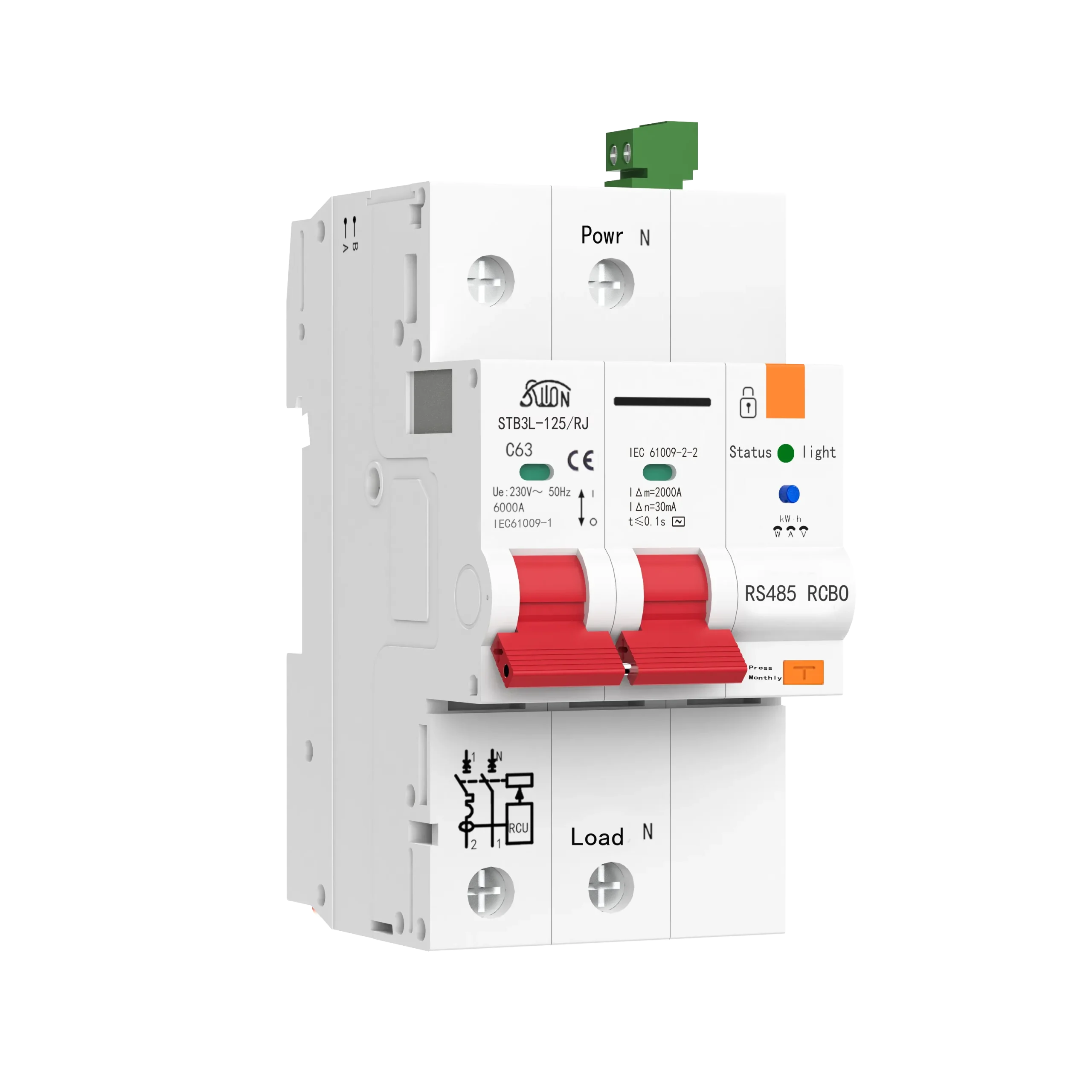

STB3L-125-RJ с функцией учета и защитой от утечки тока

STB3L-125-RJ с функцией учета и защитой от утечки тока -

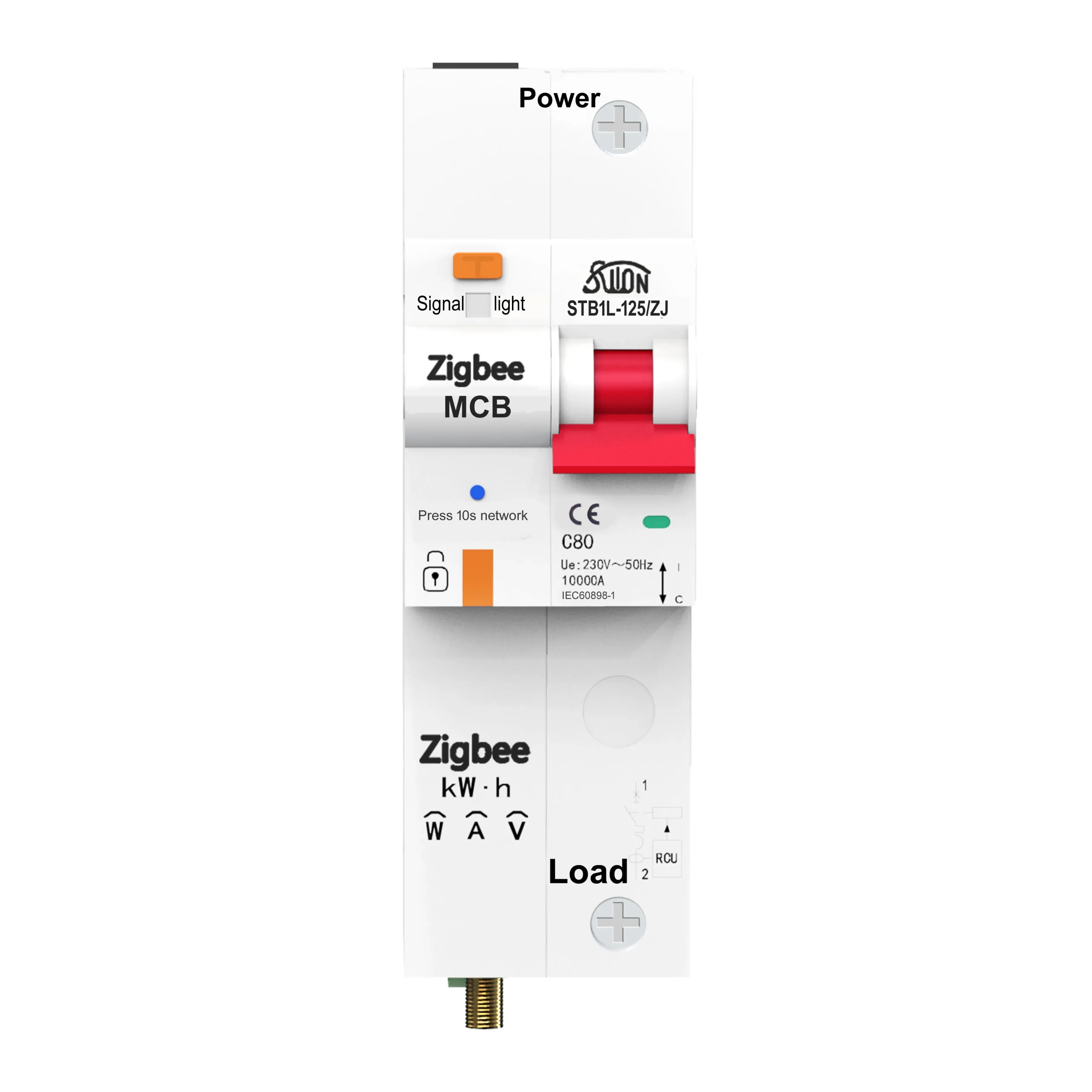

STB3L-125-ZJ Tuya Zigbee с УЗО и функцией учета

STB3L-125-ZJ Tuya Zigbee с УЗО и функцией учета

Связанный поиск

Связанный поиск- Устройство защиты от перенапряжения контактной сети жд

- Защита электропитания систем видеонаблюдения

- Автоматический выключатель iek 2а

- Китай автоматический выключатель ва47 29 3р 25а

- Двухполюсный автоматический выключатель постоянного тока

- Выключатель постоянного тока ваб

- Устройство защита от перенапряжения 220в

- Защита от перенапряжения 400в

- Китай автоматический выключатель ва 630

- Механическая блокировка для автоматических выключателей